Cara Install dan Konfigurasi OpenVPN Server di Ubuntu 22.04

Pendahuluan

OpenVPN adalah salah satu solusi VPN (Virtual Private Network) paling populer dan aman untuk menghubungkan perangkat ke jaringan privat melalui internet, karena seluruh data yang dikirimkan akan terenkripsi sehingga terlindungi dari penyadapan. Menginstal dan mengonfigurasi OpenVPN Server di Ubuntu 22.04 sangat penting bagi Anda yang ingin mengakses server secara aman dari luar jaringan, mengamankan koneksi internet saat menggunakan jaringan publik, membuat jaringan private antara kantor dan rumah, serta melindungi data dari serangan man-in-the-middle. Pada artikel ini, akan dibahas langkah-langkah instalasi dan konfigurasi OpenVPN Server di Ubuntu 22.04 secara lengkap,dan mudah dipahami.

Kebutuhan Sistem

Sebelum memulai instalasi, pastikan Anda memiliki:

- RAM: 1 GB

- CPU: 1 Core

- Storage: 10 GB

- Server dengan Ubuntu 22.04 LTS

- Akses root atau user dengan hak sudo

- Koneksi internet aktif

Konsep Dasar OpenVPN

- Protokol Enkripsi

OpenVPN menggunakan protokol SSL/TLS untuk mengenkripsi data selama transmisi. - Komponen Utama

- Server (Ubuntu 22.04)

- Client (Windows, Linux, Android, iOS)

- Metode Autentikasi

Menggunakan:- Certificate Authority (CA)

- Server Certificate

- Client Certificate

- Private Key

- Port Default

Secara default menggunakan:- Port: 1194

- Protokol: UDP

Instalasi OpenVPN dan Easy-RSA

- Update dan upgrade sistem:

Langkah awal adalah memastikan sistem dalam kondisi terbaru.

- Update dan upgrade sistem:

sudo apt update -

Install paket pendukung:

sudo apt install -y curl wget gnupg2 ca-certificates lsb-release - Pastikan waktu server sudah benar:

timedatectl - Jika belum sesuai, atur timezone:

sudo timedatectl set-timezone Asia/Jakarta

- Update dan upgrade sistem:

- Instalasi OpenVPN dan Easy-RSA

- Install OpenVPN dan Easy-RSA:

sudo apt install -y openvpn easy-rsa - Salin folder Easy-RSA ke direktori home:

make-cadir ~/openvpn-ca cd ~/openvpn-ca -

Inisialisasi PKI (Public Key Infrastructure):

./easyrsa init-pki

- Install OpenVPN dan Easy-RSA:

Pembuatan Sertifikat dan Key

-

Build Certificate Authority (CA):

cd ~/openvpn-ca ./easyrsa build-caCatatan : Catatan password CA karena digunakan untuk Create Sertikat lain

-

Buat sertifikat server:

./easyrsa gen-req server nopass ./easyrsa sign-req server server - Buat sertifikat client (contoh: client1):

./easyrsa gen-req client1 nopass ./easyrsa sign-req client client1 - Generate Diffie-Hellman:

./easyrsa gen-dh - Generate TLS key:

openvpn --genkey secret ta.key - Salin file sertifikat ke direktori OpenVPN:

sudo cp pki/ca.crt pki/issued/server.crt pki/private/server.key pki/issued/client1.crt pki/private/client1.key pki/dh.pem ta.key /etc/openvpn/

Konfigurasi OpenVPN Server

- Buat file konfigurasi server:

nano /etc/openvpn/server.conf - Isi konfigurasi dasar:

port 1194 proto udp dev tun ca ca.crt cert server.crt key server.key dh dh.pem tls-auth ta.key 0 server 10.8.0.0 255.255.255.0 push "redirect-gateway def1 bypass-dhcp" push "dhcp-option DNS 8.8.8.8" keepalive 10 120 cipher AES-256-CBC auth SHA256 user nobody group nogroup persist-key persist-tun status openvpn-status.log log openvpn.log verb 3 - Simpan dan keluar.

Klik CTRL X + Y

Konfigurasi Firewall dan NAT

- Aktifkan IP forwarding:

- Jalankan perintah berikut:

sudo nano /etc/sysctl.conf - Cari dan ubah:

net.ipv4.ip_forward=1 - Aktifkan:

sudo sysctl -p

- Jalankan perintah berikut:

- Aktifkan forwarding di UFW

- Jalankan perintah berikut:

nano /etc/default/ufw - Ubah:

DEFAULT_FORWARD_POLICY="ACCEPT" - Restart UFW:

ufw disable ufw enable

- Jalankan perintah berikut:

- Tambahkan NAT menggunakan UFW

- Jalankan perintah berikut:

sudo nano /etc/ufw/before.rules - Tambahkan di bagian atas:

*nat :POSTROUTING ACCEPT [0:0] -A POSTROUTING -s 10.8.0.0/24 -o eth0 -j MASQUERADE COMMIT - Aktifkan UFW:

sudo ufw allow 1194/udp sudo ufw allow OpenSSH sudo ufw enable

- Jalankan perintah berikut:

Menjalankan dan Mengelola OpenVPN

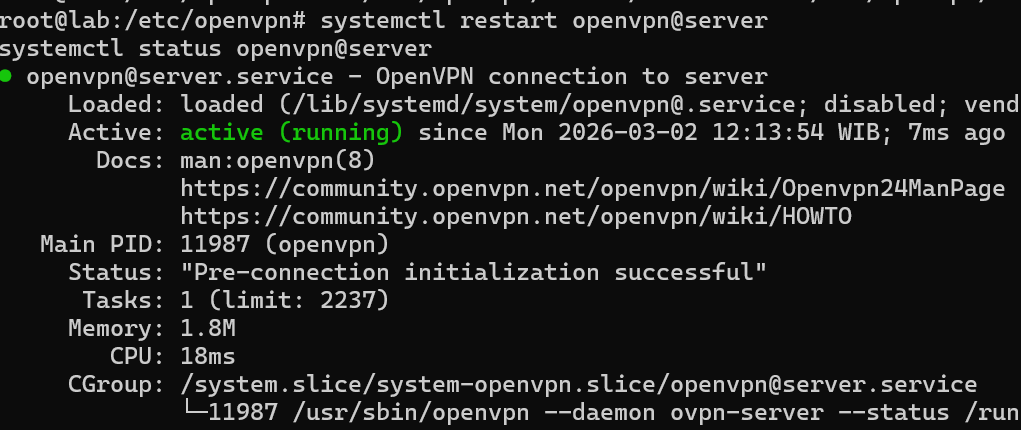

- Start OpenVPN service:

sudo systemctl start openvpn@server - Aktifkan otomatis saat boot:

sudo systemctl enable openvpn@server - Cek status OpenVPN:

sudo systemctl status openvpn@serverOutput:

Jika aktif, maka OpenVPN Server sudah berjalan dengan baik.

Membuat File Konfigurasi Client (.ovpn)

- Buat file client:

nano client1.ovpn - Isi file tersebut dengan konfigurasi berikut:

client dev tun proto udp remote IP_SERVER 1194 resolv-retry infinite nobind persist-key persist-tun ca ca.crt cert client1.crt key client1.key tls-auth ta.key 1 cipher AES-256-CBC auth SHA256 verb 3Catatan : Ganti remote IP_SERVER dengan IP VPS yang digunakan

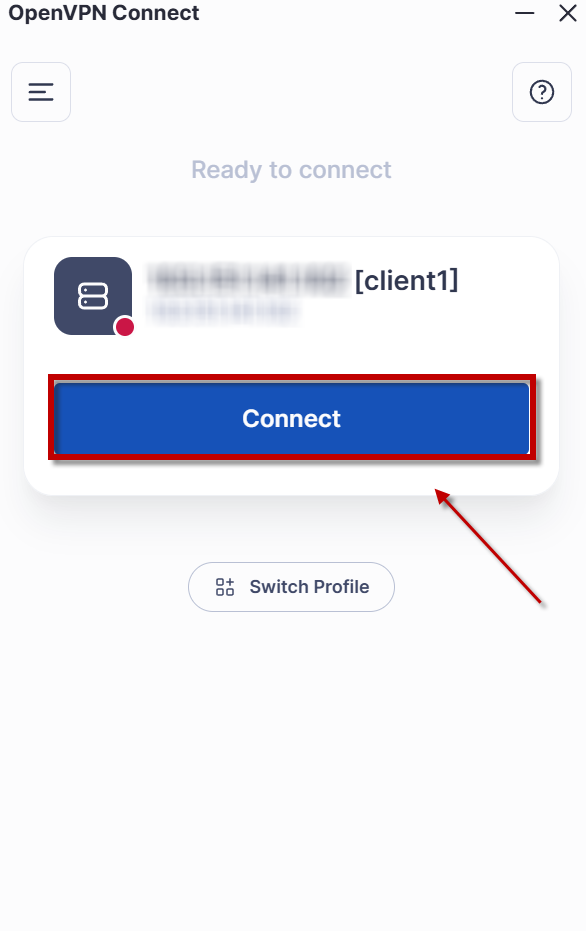

- Salin seluruh file sertifikat client ke dalam satu folder yang sama dengan file .ovpn, kemudian lakukan import ke aplikasi OpenVPN Client di Windows, Android, atau iOS.

- Setelah proses import selesai, buka aplikasi OpenVPN, pilih file .ovpn yang telah ditambahkan, lalu klik Connect untuk memulai koneksi.

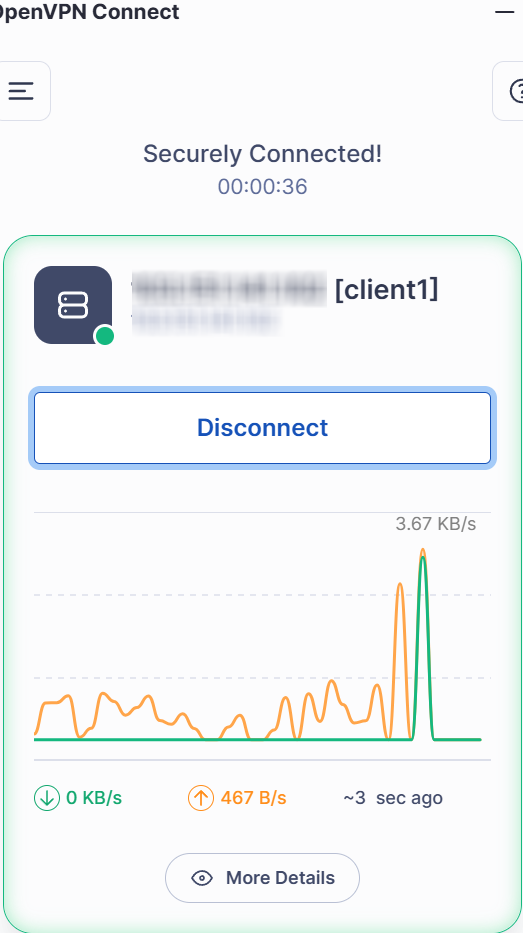

- Jika koneksi berhasil, maka status akan berubah menjadi Connected seperti pada gambar berikut:

Kesimpulan

Dengan enkripsi SSL/TLS dan autentikasi OpenVPN, OpenVPN memberikan perlindungan yang kuat untuk perangkat Anda saat menghubungkan ke jaringan privat melalui internet. Menginstal dan mengonfigurasi OpenVPN Server di Ubuntu 22.04 memungkinkan pengguna mengakses server secara aman dari luar jaringan, melindungi koneksi di jaringan publik, dan membangun jaringan antarperangkat privat. Konfigurasi client yang tepat dan penggunaan file sertifikat yang lengkap memastikan koneksi yang stabil dan aman ke server, perlindungan data, dan komunikasi yang aman di berbagai platform, seperti Windows, Android, dan iOS